@中小微企业 | 看零信任如何破局数字化转型

近年来,随着新冠疫情的常态化发展及复杂严峻的经济形势影响,中小微企业的发展引起了国家的高度关注,先后出台系列政策及扶持计划帮助中小微企业渡过难关。如今面临新一轮科技革命及数字经济发展机遇,中小微企业的数字化转型之路将如何突出重围?零信任或许能给出答案。

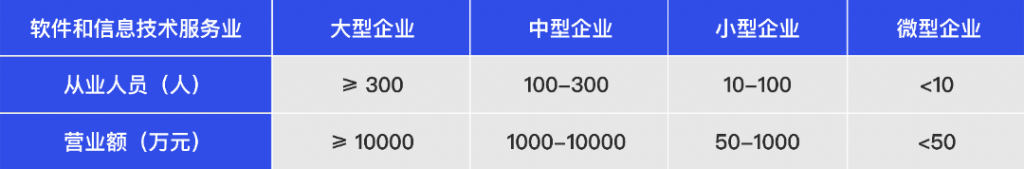

以软件和信息技术服务业为例

2017年国家统计局印发关于《统计上大中小微企业划分办法(2017)》的通知,明确指出我国企业按照制造业、交通运输业、信息传输业等15个行业门类,依据从业人员、营业收入、资产总额等指标或替代指标,将划分为大型、中型、小型和微型四种类型企业,各行业划分标准略有不同,如上图所示。

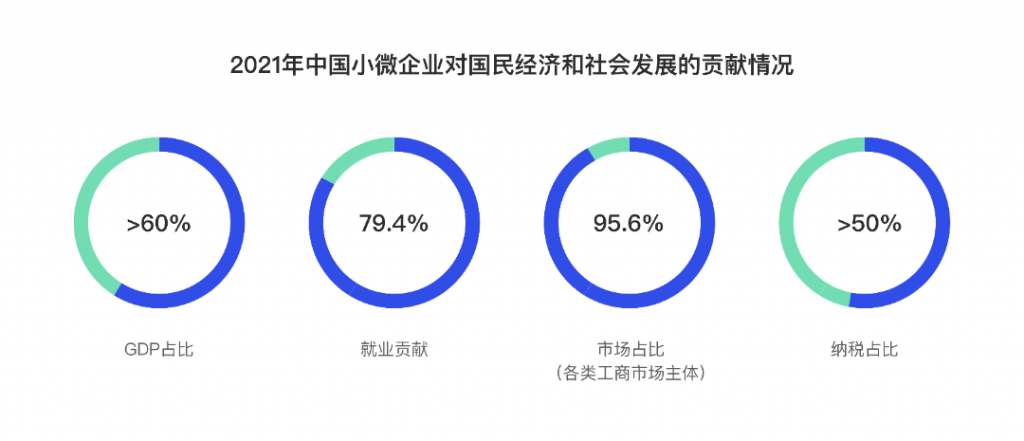

据统计,2021年小微企业占我国市场主体的95.6%,是我国国民经济和社会发展的重要组成部分。作为我国经济可持续发展的不可或缺的力量之一,中小微企业拥有国家多方面的政策支撑;自2016年以来,国务院先后发布15条促进中小微企业发展的政策,持续加快推进中小微企业扶持计划。2020年受新冠肺炎疫情的影响,中小微企业利润下滑比率同比超过30%,生存压力剧增,亟需寻求全新发展道路。

在此基础上,国家工信部开始实施中小企业数字化赋能专项行动方案,鼓励中小微企业上云用云、加强数字化平台功能、运用创新数字运营解决方案等,为其明确指出了一条数字化转型与发展的道路。而网络安全正在成为中小微企业数字化转型发展中的关键挑战,一方面,企业拥抱了由新技术带来的商业模式的变革与业务效率的提升;另一方面,中小微企业又尚未具备足够的安全能力,以应对愈发复杂的网络环境、以及伴随新技术随之而来的安全风险与隐患。

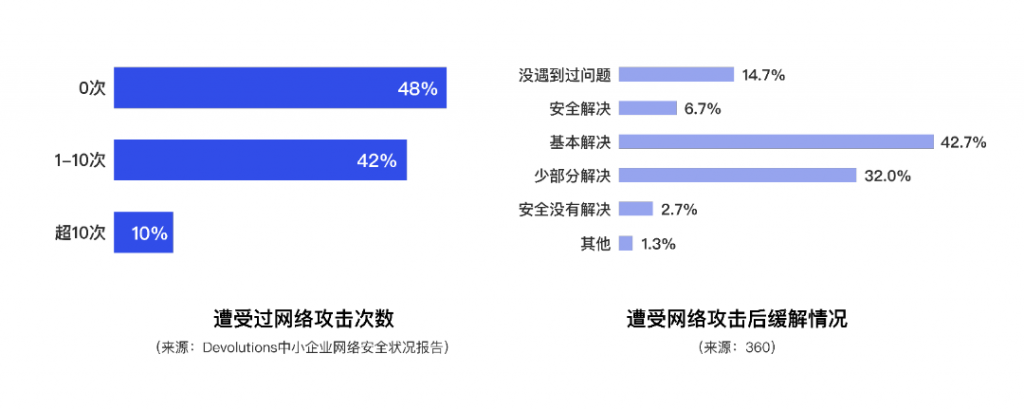

据《中小微企业数字安全报告》,大部分中小微企业都曾受到过不同程度的网络攻击,且网络攻击者手段多样、形式复杂;85.3%的企业表示遇到过数字安全问题,并且比以前遭受的网络攻击次数要多,近77.4%的中小微企业反馈自身无法有效处置数字安全问题。

报告显示,中小微企业面临的安全威胁主要有:网络钓鱼、恶意软件、勒索攻击、云/SaaS应用/系统和软件的漏洞威胁等,以上不同种类及程度的网络攻击曾先后给中小微企业带来业务中断、降低企业商业竞争力及发展机会、增加企业安全运营成本、数据泄露等负面影响,严重影响了企业的声誉与信任。

除了外部频发的网络攻击,中小微企业自身的安全建设也存在一定的缺陷,主要表现为对安全现状认知不足、内部安全建设薄弱/预算不足、员工安全意识不足等。以刚遭遇网络钓鱼邮件诈骗的搜狐事件为例,内部员工因点击钓鱼邮件导致员工被骗走4万余元;作为大型互联网公司,搜狐在本次事件中也暴露出安全建设薄弱、员工安全意识不足等安全建设问题。

大型企业如此,中小微企业更应引起注意,需谨慎面对日益复杂的网络环境下的四大误区:

1.认为企业规模小就不会成为攻击目标;

2.认为企业已经做好了应对攻击的准备;

3.认为网络安全事件不会造成生存威胁;

4.认为网络安全威胁主要来源于外部。

除此之外更应该做的是,加强企业内部安全建设与员工安全意识培训,提升安全响应能力,做到防患于未然。

随着中小微企业数字化转型的常态化发展,部分企业意识到传统安全方案已无法满足中小微企业现有的数字化业务场景及安全响应需求;正如当初寻求变革时拥抱新技术一样,现在也是时候拥抱零信任了。

零信任作为网络安全技术的最佳实践,具备以身份为基石、业务安全访问、持续信任评估、动态访问控制等核心能力;与传统安全方案相比,零信任将网络防御的重心从静态的、基于网络位置划分的安全边界转移到用户、设备和应用等需要保护的资源之上,从最简单的“访问主体-访问设备-网络-资源”访问模型开始,重构企业的虚拟安全边界,切实解决中小微企业的内忧外患。

1.内忧:内部安全威胁

首先,零信任默认不相信网络中的任何人/设备/资源,即使企业内部也将信任建立在对访问全流程的持续认证与动态授权基础之上。其次,零信任采用多因素身份认证取代简单的账密登录,加强访问与认证安全。此外,零信任根据最小权限原则进行权限划分,严格区分内部账号业务访问及操作权限,打造集身份-认证-权限于一体的内部安全防御体系。

2.外患:外部网络攻击

SDP技术作为实现零信任的关键路径,其主要功能是为业务资源提供网络隐身。通过SPA单包授权技术的“先认证后连接”模型,对通过认证的合法用户开放指定端口,对于未通过认证的访问请求会在建立连接之前就直接丢弃,从而使端口暴露面降到最低,让网络黑客因看不到目标而无法发动漏洞扫描、DDoS、APT等网络攻击。

自2019年工信部将“零信任安全”列入网络安全需要突破的关键技术以来,国内零信任安全解决方案及系列产品愈发成熟。从市场反馈来看,零信任也越来越受企业欢迎,现已成为赋能企业数字化发展必不可少的安全策略,相较于规划重、流程长且维护高的传统方案,灵活度较高的零信任也更适合目前IT部门规模小且预算有限的中小微企业。