NSA警告公共网络是黑客的温床

美国国家安全局(NSA)正在为安全团队提供建议,以寻找保护公司网络和个人设备的无线最佳实践。这些建议虽然范围不大,但确实为系统管理员提供了一份可靠的备忘单,让他们可以与来自家庭人群和移动劳动力的工作人员分享。

首先,NSA在上周发布的一份公共服务公告(PDF)中敦促安全团队注意员工在使用Wi-Fi网络时面临的无线威胁。它还将蓝牙技术和近场通信(NFC)纳入了令人担忧的协议列表。

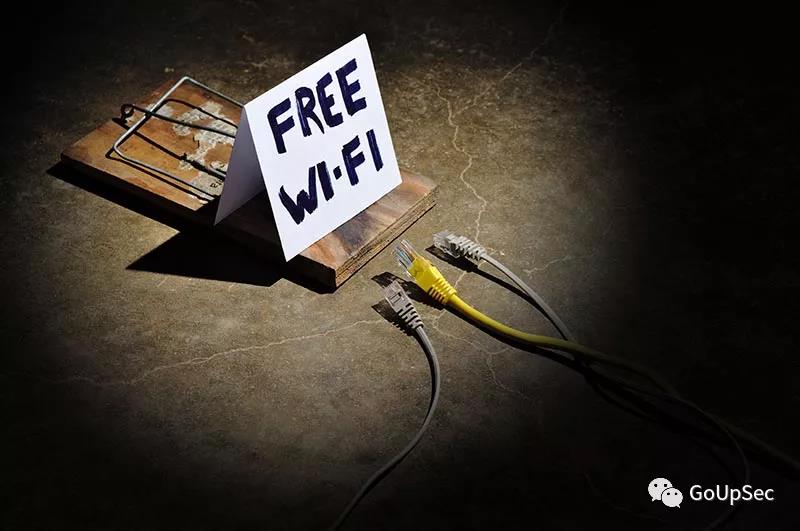

到目前为止,咖啡馆工作人员可能已经掌握了Wi-Fi 热点卫生技术。但是,对于任何不知道的人,NSA建议:“通过公共Wi-Fi发送的数据,特别是不需要密码即可访问的开放式公共Wi-Fi,容易被窃取或操纵。”

建议还包括对虚假接入点的警告,这些虚假接入点可以清除用户凭据并浏览在“邪恶双胞胎”接入点上检索到的其他个人数据。

NSA发出蓝牙警告

更有趣的是,该机构认为蓝牙是一种方便私人使用的协议,但在公共环境中使用时,它可能是一种令人讨厌的安全责任。NSA建议在公共场合关闭蓝牙,以免用户遭受一系列攻击,例如BlueBorne或BlueBugging——这两种攻击都用于访问和泄露目标设备上的公司数据。

就在去年5月,Positive Security的安全研究员Fabian Braunlein发现了Apple的Send My Bluetooth漏洞,该漏洞允许数据从设备泄露到攻击者控制的Apple iCloud服务器。

令人担忧的NFC

NSA还谈到了近场通信(NFC),这是一种用于非接触式支付的便捷工具。它表示,使用NFC的设备之间的数据传输可能是网络安全的陷阱。只需轻轻一按,数据就可以通过无线电网络从一台设备移动到另一台设备。

Armis的网络风险官安迪诺顿告诉Threatpost安全团队在保护NFC通信方面落后。

“无线电连接设备对组织来说是一个巨大的风险盲点,”诺顿说。“这些都是信息安全控制的软肋——从网络弹性的角度来看,大部分精力、重点和金钱都用于防止通过互联网连接的攻击面进行攻击。从近场无线电连接中获取风险的工作很少。”

他补充说,他的团队发现“恶意天线设备和来自支持天线的IoT设备的影子IT活动”的几乎每一项工作都补充道。

在其安全公告中建议:

不需要时禁用NFC功能(如果可能);

不要将设备靠近其他未知的电子设备(这可以触发自动通信);

不要使用NFC来传递密码或敏感数据;

“用户应考虑额外的安全措施,包括限制/禁用设备定位功能、使用强设备密码以及仅使用可信设备配件,例如原装充电线,”美国国家安全局表示。

用户行为最大的网络安全挑战

NSA的无线警告虽然很基本,但仍然被太多人忽视。遗憾的是,专家表示,实用和基本的建议仍然需要推广。

NTT应用程序安全部的Setu Kulkarni说:“我担心的是,这些禁忌是根深蒂固的,现有的行为不容易改变,有时是不可避免的。”“例如,虽然说’不要将设备靠近其他未知电子设备’很容易,但这是否可行?”

Kulkarni补充说,在理想世界中,公司应该制定的一项关键员工网络安全规则是保留其业务设备的个人资料。执行合规性变得更加棘手。

Tripwire的Tim Erlin表示:“这些提示在2021年和2015年一样重要,但随着向更多远程工作的转变,使用公共Wi-Fi的人越来越多。”“虽然这些技巧很有用,但普通用户可能很难理解如何实施它们。对于普通用户来说,要遵守推荐的设置,这里确实有大量的工作要做。”