程序员泄密暴增300%:GitHub一年泄漏3900万秘密信息

近日,GitHub宣布对其高级安全平台进行重大更新,起因是2024年检测到超过3900万个泄露秘密,这一数字较2023年GitGuardian报告的1280万个秘密暴增300%,凸显开发安全问题的严重性和普遍性。

GitHub打出安全组合拳应对开发人员泄密

秘密泄露是指在代码仓库中意外暴露的敏感信息,如密码、API密钥、凭证等。这些信息一旦落入恶意者手中,可能导致数据泄露、系统被入侵或经济损失。GitHub通过其秘密扫描服务发现了这些问题,并指出,尽管推出了“推送保护”等措施,泄露事件仍因开发人员追求便利性和操作失误而持续发生。例如,开发人员在提交代码时常将秘密硬编码,或通过git历史意外暴露存储库。

根据GitHub的公告,“秘密泄露仍然是最常见且可预防的安全事件原因之一”,这反映了行业内对代码安全管理的挑战。2024年2月,推送保护功能默认启用所有公共存储库,但问题并未完全解决,显示出技术手段与用户行为的双重复杂性。

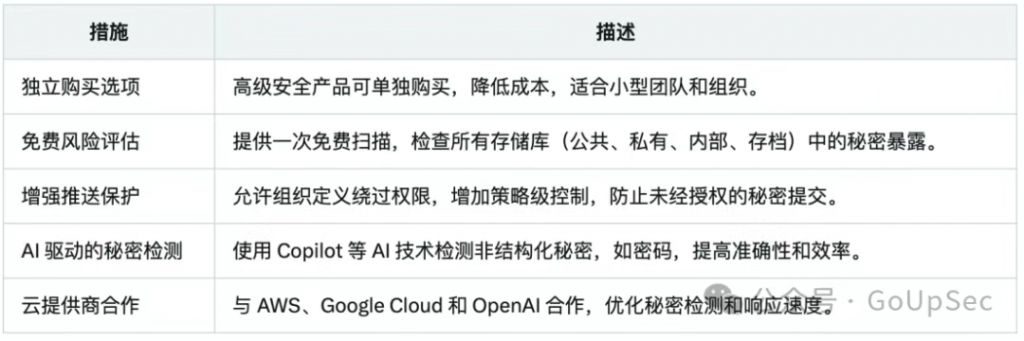

为了进一步减少秘密泄露,GitHub推出了多项更新,具体措施如下:

这些措施旨在通过技术创新和灵活的商业模式,增强平台的整体安全性。例如,AI驱动的检测利用机器学习识别复杂模式,减少误报,而与云提供商的合作则加快了泄露事件的响应速度。

给程序员的安全建议

尽管GitHub提供了技术支持,最终的安全责任仍在于用户。GitHub建议用户采取以下行动:

- 启用推送保护:在存储库、组织或企业级别启用,自动扫描并阻止秘密提交。

- 消除硬编码秘密:避免在源代码中直接写入敏感信息,建议使用环境变量、秘密管理器或保险库。

- 使用集成工具:利用与CI/CD管道和云平台集成的工具,程序化处理秘密,减少人为错误。

- 遵循最佳实践:查阅GitHub提供的“最佳实践”指南,确保端到端的安全管理。

这些建议强调了技术手段与用户教育相结合的重要性,尤其是在快速发展的软件行业中,平衡便利性与安全性始终是一个挑战。

开发安全趋势与分析

GitHub的安全策略更新反映了代码安全领域的大趋势,即随着开发速度加快,秘密泄露风险也随之上升。2023年GitGuardian的报告显示,GitHub上泄露的秘密数量已达1280万个,而2024年这个数字翻了三倍。这不仅是对GitHub的考验,也是软件和安全行业需要共同面对的课题。

值得注意的是,AI技术的应用,如Copilot支持的秘密检测,展现了新的可能性。相比传统基于模式的检测,AI能更准确地识别非结构化秘密,降低误报率。然而,技术的进步并不能完全替代用户行为的管理,开发人员仍需提高安全意识,避免因便利性而忽视风险。

此外,与AWS、Google Cloud和OpenAI的合作增强了GitHub的生态系统整合能力,这可能预示着未来代码安全领域的更多跨平台协作。然而,这一趋势也可能带来数据隐私和合作成本的新问题,值得持续关注。

参考链接:

https://docs.github.com/en/code-security/secret-scanning/introduction/about-secret-scanning