应用安全“左移”的下一步:SecDevOps

一个Log4Shell“满级漏洞”已经搅得全球企业鸡飞狗跳昏天黑地,而漏洞的修复则更是剧情狗血,冗长拖沓。Log4Shell不是第一个,也不会是最后一个,敲响人们应用安全危局的警钟。

应用安全的下一步怎么走,DevSecOps是“安全左移”的目标还是路标?安全左移的下一步到底是什么?

自动化推动安全进一步左移

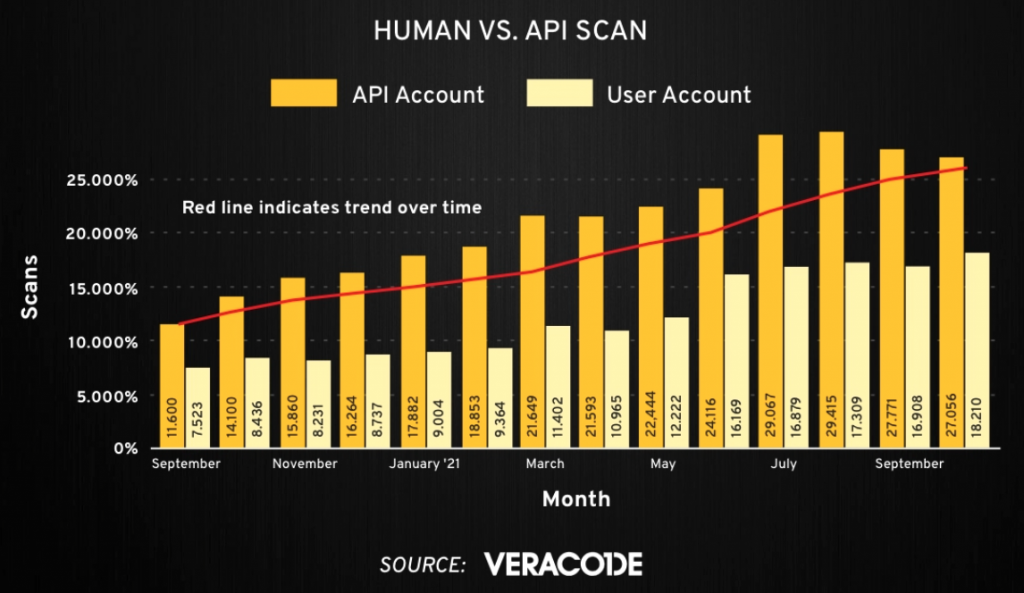

根据Veracode最新披露的数据,网络安全正变得更加自动化和组件化,以符合现代软件架构和开发实践。

对2020年9月至2021年10月的13个月期间的5,446,170次静态扫描和超过310,000个应用程序的分析发现,API和微服务等小型应用程序的数量惊人地增长了143%,通过API执行的自动扫描增长了133%。

显然,在过去的18个月里,新冠疫情加速了数字化转型,企业正在积极竞争,抢先推出数字产品和服务。开发人员比以往任何时候都更快地开发和部署软件的压力促使他们转向DevSecOps——集成开发、安全和运营,使应用程序安全成为软件生命周期不可或缺的一部分。最终,公司正在应用AppSec控制来确保开发过程的完整性,并在整个企业中扩展DevSecOps管道模式。

Veracode首席技术官Chris Wysopal表示:“随着企业将人工智能和机器学习用于漏洞识别、威胁建模和修复,软件开发自动化和组件化的流行也推动了软件安全和自动化需求的急剧增加。”“我们已经看到DevSecOps迅速成熟,现在有机会将安全进一步转移到设计阶段,成为SecDevOps。”

组件化提高速度和效率

除了自动化的上升趋势外,Veracode还发现所分析代码的复杂性和数量呈下降趋势,每次扫描的平均模块数量减少30%就证明了这一点,这表明扫描的重点正转向单个组件或微服务。考虑到组件化应用程序和DevOps实践的快速采用,这并不奇怪。

将大型应用程序分解为小的可重用组件(或微服务)后,开发人员可以以更敏捷的方式工作,以快速迭代并以增量方式持续交付。有趣的是,软件开发领域“API优先”的兴起实际上提高了软件安全性,当对API或微服务使用静态分析时,修复漏洞的平均时间减少了约50%。API扫描还使组织能够尽早有效地发现和修复API中的漏洞。

设计安全:从DevSecOps到SecDevOps

随着现代软件开发的成本和复杂性不断上升,企业将越来越需要一个工具精简的,全面、完全集成的安全平台。该平台支持普遍或持续的安全性,因为它:

- 从设计阶段就开始,通过威胁建模确保仅将安全的组件纳入设计。这意味着安全性进一步转移,DevSecOps现在变成了SecDevOps,以确保软件“设计安全”。

- 完全集成,但也对新技术插件开放,覆盖代码分析的每个可能维度。这种“单一管理平台”方法使安全专业人员和开发人员能够了解风险、确定修复工作的优先级,并跨多个维度定义和监控进度目标。

- 提供顺畅的开发人员体验,使安全分析能够满足开发人员的工作需求——通过IDE(集成开发环境)、CI/CD(持续集成持续开发)管道、代码和容器存储库以及缺陷跟踪系统。

Wysopal补充说:“最近一些备受瞩目的攻击,例如Solar Winds供应链攻击,已经让软件供应链的漏洞成为人们关注的焦点。”“企业现在寻求软件安全的下一次发展,以求安心。这意味着提供持续编排的保证,例如策略定义和管理、具有‘自我修复’能力的内联修复以及能够检测底层组件更改引入的任何漏洞的的runtime情报。”

软件漏洞的数量和威胁都在日益增长,近日引发全球恐慌的Log4j2.x中的零日漏洞仍在被利用中,对于应用开发和网络安全团队来说,软件安全继续向左移动到SecDevOps的重要性和紧迫性已经不言而喻。