黑客可通过发送短信定位收件人

黑客只需要向你发送一组“垃圾短信”(无论你是否查看)就可以随时掌握你的行踪,这并非耸人听闻。

近日,研究人员设计了一种名为“Freaky Leaky SMS”的新型侧信道攻击,通过机器学习算法分析短信发送报告的时间来推断收件人的位置。

该算法用于判定短信发送方和接收方是否在同一国家/地区(接收方在国内还是海外)时,定位准确率高达96%,发送和接收方处于同一国家/地区时,定位准确率可达86%。

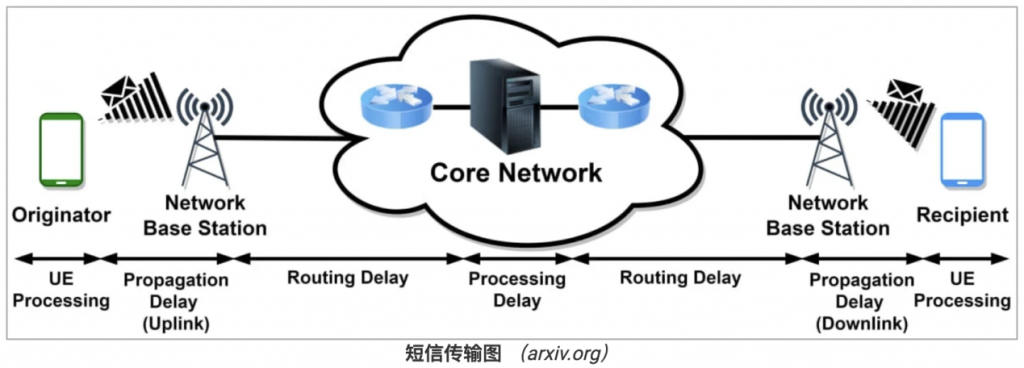

众所周知,短信发送报告由移动网络的SMSC(短消息服务中心)处理,以通知消息何时已传递、接受、失败、无法传递、已过期或已被拒绝。

根据研究者发布的论文,虽然在短信发送过程中存在路由、网络节点传播和处理延迟,但移动网络的固定性质和特定物理特性导致短信的标准信号路径时间可预测。

攻击准备工作

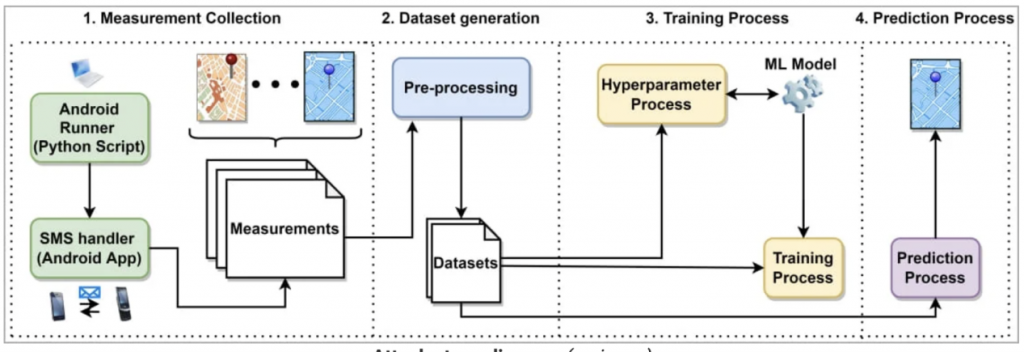

攻击者首先必须收集一些测量数据,以便在短信发送报告与目标的已知位置之间建立具体的关联。

攻击者获得的目标行踪的数据越精确,ML模型预测的位置就越准确。

要收集更多数据,攻击者必须向目标发送多条短信,通常攻击者会将这些短信伪装成营销短信,收件人通常会将此类短信屏蔽或者标注为垃圾短信,或者使用静默短信。

静默短信是没有内容的“类型0”消息,不会在目标手机的屏幕上生成通知,但其接收仍由短信传输网络上的设备确认。

该论文作者使用ADB在三天内每小时向美国,阿拉伯联合酋长国和七个欧洲国家的多个测试设备发送20条静默短信,涵盖十个运营商和多代通信技术。

接下来,研究者测量了每种情况下的短信接收报告时间,并将数据与匹配的位置签名聚合在一起,以生成全面的ML评估数据集。

ML模型总共使用了60个节点(10个输入、10个输出、40个隐藏),训练数据还包括接收位置、连接条件、网络类型、接收方距离等。

攻击步骤图(arxiv.org)

适用于“开放世界”

该实验侧重于“封闭世界”的攻击场景,目标需要位于预定位置(之一)。

研究者们发现,他们的模型在辨别短信收件人在国内还是海外地点方面取得了很高的准确度(96%),在国家分类中也有同样良好的准确性(92%),对同一区域内的不同地点表现较好(62%-75%)。

在实验摘要中,研究人员留下了“开放世界”案例,即对目标访问未知地点的定位。但是,研究人员在论文中仅仍然提供了一个简短的评估,以解释预测模型如何适应这些场景。

简而言之,基于概率输出、异常检测,以及在ML训练数据集中包含地标和其他兴趣点位置,开放世界攻击是可行的。然而,攻击的规模呈指数级增长,范围超出了论文的范围。

论文作者之一Evangelos Bitsikas指出,虽然通过短信接收报告的定位攻击涉及繁琐的准备工作,执行起来并非易事,并非在所有情况下都能正常工作,并且有一些实际限制,但它仍然对用户构成潜在的隐私风险。

Bitsikas认为自己只是基线攻击者,资源、机器学习知识和技术能力有限。拥有更多资源的老练攻击者理论上可以更进一步,甚至在“开放世界”攻击场景中取得成功。

同样值得注意的是,同一组研究人员去年开发了类似的定时攻击,并证明可以使用短信接收报告大致定位Signal、Threema和WhatsApp等流行即时通讯工具的用户。

参考链接: