勒索软件赎金收入暴跌40%

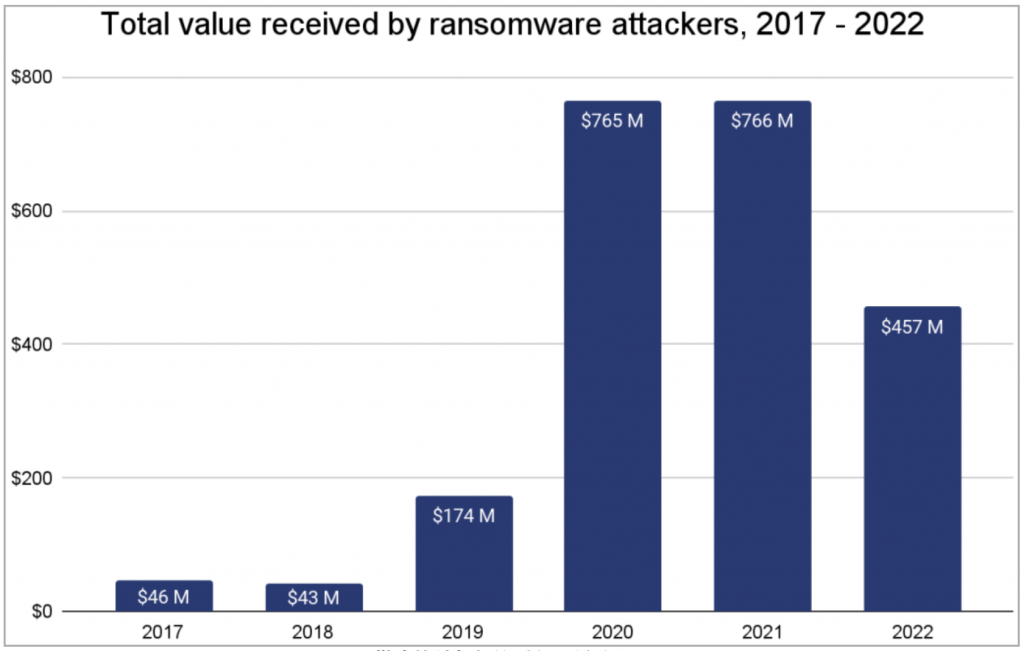

根据区块链分析公司Chainalysis的最新数据,2022年勒索软件组织向受害者勒索赎金总计约4.568亿美元,比此前两年(2020、2021)创纪录的7.6亿美元暴跌了约40%(下图)。

勒索软件组织年利润统计 数据来源:Chainalysis

报告指出,勒索软件利润的急剧下降并不是因为攻击减少,而是越来越多的受害者拒绝支付赎金。

利润、寿命双双减半

2022年是勒索软件活动最活跃的年份之一,有数千种文件加密恶意软件针对各种规模的组织。然而,可能是由于利润减少等原因,2022年勒索软件毒株的平均寿命从2021年的153天锐减至70天。

2012-2022勒索软件毒株平均寿命年度统计 数据来源:Chainalysis

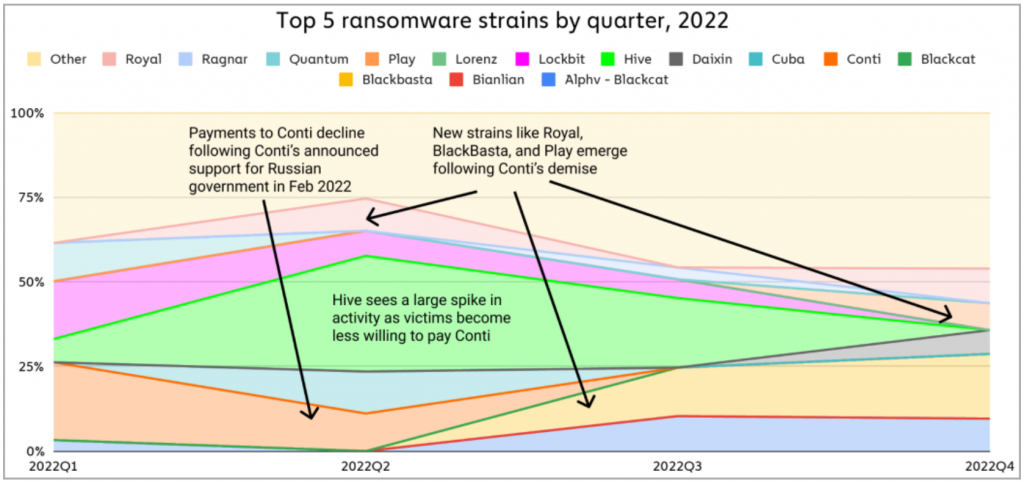

2022年的标志性事件是Conti的终结以及新的勒索软件即服务(RaaS)兴起,如Royal,Play和BlackBasta。与此同时,LockBit、Hive、Cuba、BlackCat和Ragnar等勒索软件的运营商在整个2022年保持了相对稳定的受害者流量。

2022年五大勒索软件组织的季度统计 数据来源:Chainalysis

超半数受害者拒付赎金

尽管勒索软件运营组织采用了多种勒索策略,例如文件加密、DDoS攻击、威胁泄露数据或向数据保护监管机构举报,但越来越多的受害者拒绝满足勒索软件组织的要求。

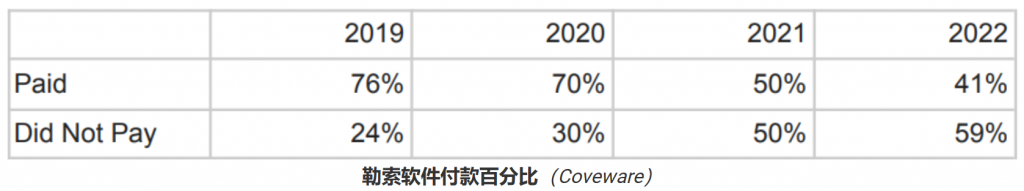

网络威胁情报公司Coveware表示,自2019年以来,其统计数据中有一个明显的趋势:受害者赎金支付率持续下降(下表):

从上述统计可以看出,2019年只有24%的勒索软件受害者拒绝支付赎金,这一比例在2022年发生了较大变化,超过半数(59%)的受害者选择不支付赎金。

刚刚过去的2022年,对勒索软件的攻防双方来说都是一个重要的心理转折点。2022年拒绝支付赎金的受害者首次超过半数,这种行为转变凸显了处理勒索软件攻击的观念和方法的变化。

导致这种变化的因素主要有三个:

- 越来越多的受害者意识到支付赎金并不能保证他们能(完整)取回数据,甚至攻击者会删除被盗的文件。

- 公众对勒索软件攻击的看法已经趋于成熟,此类事件导致的数据泄露对企业品牌声誉造成的影响在减弱。

- 企业采取了更好的数据备份和事件响应/恢复策略,在发生攻击时能及时恢复其IT系统。

总结:

虽然受害者处理勒索软件攻击的方式与两年前相比有了很大改变,但短期内完全阻止企业向勒索软件组织支付赎金依然不太现实。只要仍有相当比例的受害者支付赎金,或者黑客能从高价值目标获取大量资金,勒索软件攻击的脚步就不会停歇,甚至,由于勒索软件“转化率”和收益的持续下滑,新的一年企业将面临更加频繁和复杂的勒索软件攻击威胁。