2022,网络安全的人工智能年

2022年是人工智能和机器学习技术在网络安全领域取得重大突破的一年,也是企业CISO们开始利用人工智能技术突破网络安全“不对称战争”困局的一年。

企业网络安全是一场“不对称战争”,黑客攻击技术和手段的创新迭代比企业网络安全防御快很多。因此,2022年网络安全成了最热门的人工智能技术应用领域。

据Forrester的最新报告“2022年全球人工智能(AI)软件预测”,到2025年,网络安全将是人工智能支出增长最快的细分市场,相关支出的复合年增长率(CAGR)高达22.3%。

今天,人工智能(AI)和机器学习(ML)能帮助企业完成海量数据分析、提高检测和响应速度,保护正在建设的数字化转型项目。“人工智能在处理海量数据以及数据分类方面效率极高。在微软,我们每天处理24万亿个信号,涉及身份、端点、设备和协作工具等等。如果没有人工智能技术,我们根本无法解决这个问题。”微软安全、合规、身份和隐私公司副总裁Vasu Jakkal在今年早些时候的RSA大会上说道。

本文,我们将深入讨论人工智能掀起的新一轮网络安全技术革命的创新热点,以及企业如何从人工智能技术中获益。

人工智能有助于缩小人才与技能差距

2022年是人工智能和机器学习在网络安全领域取得重大突破的一年。这两种技术使规模不大的网络安全团队也能够完成复杂高效的安全分析,提供大规模安全服务。93%的IT主管已经在使用或考虑实施人工智能和机器学习技术来加强他们的网络安全技术堆栈。其中,64%的IT高管已在至少一个安全生命周期流程中实施了人工智能增强安全技术,29%的高管正在评估供应商。

根据VentureBeat的调查,推动CISO采用人工智能技术的主要动力之一是企业需要用更少的人完成更多与收入相关的安全服务项目。基于人工智能和机器学习的应用程序和平台能够帮助企业解决网络安全人才和技能短缺的问题,后者使企业面临更高的违规风险。根据(ISC)²网络安全劳动力研究,“企业界需要增加340万网络安全工作者才能有效保护资产。”

CISO还需要人工智能系统提供的实时数据洞察力来微调预测模型,全面了解其安全态势并制订实施零信任安全框架的策略。根据Pillsbury的报告,到2027年,企业在人工智能和机器学习网络安全解决方案上的支出预计将以24%的复合年增长率(CAGR)高速增长,市场规模将达到460亿美元。

人工智能在网络安全领域的热门应用

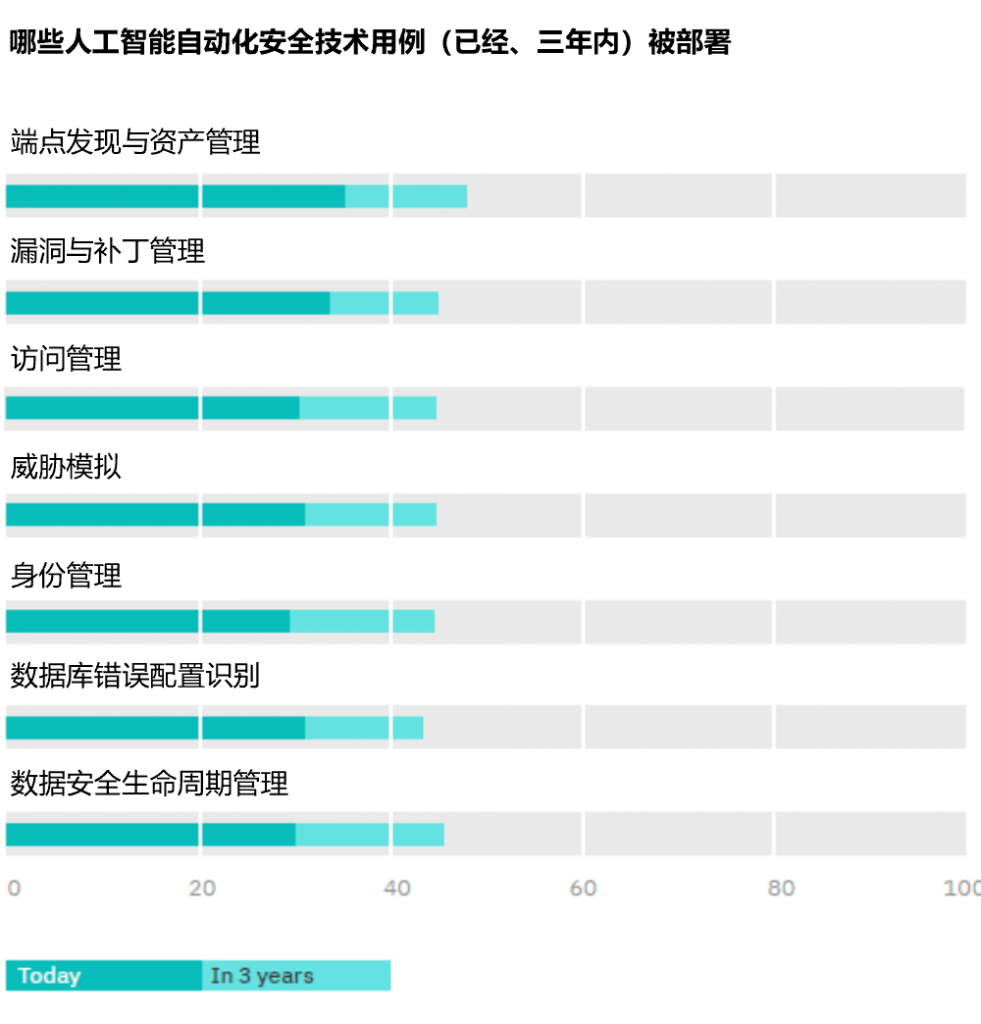

根据IBM最新发布的2022年AI和网络安全自动化报告,当前人工智能在网络安全领域的热门应用主要集中在预防和防护领域,具体如下:

报告显示,大多数企业能够跟踪的端点数量不会超过总数的40%这使得它更具挑战性,因为许多IT团队不确定他们的内部流程每年创建了多少个端点。

根据IBM的人工智能安全技术报告,如今超过三分之一(35%)的使用人工智能技术加强其技术堆栈的企业表示,端点发现和资产管理是他们的主要用例。企业计划在三年内将端点发现和资产管理的使用增加15%,最终近一半的企业将部署端点发现和资产管理方案。

鉴于企业数字证书管理的混乱现状,不难理解为什么如此多的企业将端点恢复和资产管理视为高优先级任务。例如,Keyfactor发现多达40%的企业使用电子表格手动跟踪数字证书,57%的企业没有准确的SSH密钥清单。

人工智能安全技术的另外一个热点是与零信任计划相关的网络安全投资,包括漏洞和补丁管理、访问管理和身份访问管理(IAM)。例如,目前有34%的企业正在使用基于人工智能技术的漏洞和补丁管理系统,预计三年后这一比例将跃升至40%以上。

毫无疑问,改善端点发现和资产管理、补丁管理是2022年CISO的优先事项。此外,根据VentureBeat在行业活动(包括RSA、BlackHat 2022、CrowdStrike的Fal.Con等)中进行的CISO调查,尽管IT和安全团队感受到了预算压力,但人工智能安全技术在几个核心领域继续赢得投资和预算。这些热门领域包括:

- 用户行为分析(现在已经是许多网络安全平台的核心功能)

- 基于机器人的补丁管理

- 合规性

- 身份访问管理(IAM)

- 识别和保护机器身份

- 特权访问管理(PAM),其中人工智能用于风险评分和身份验证

以下,我们深入解读人工智能网络安全技术领域最具价值的创新领域:

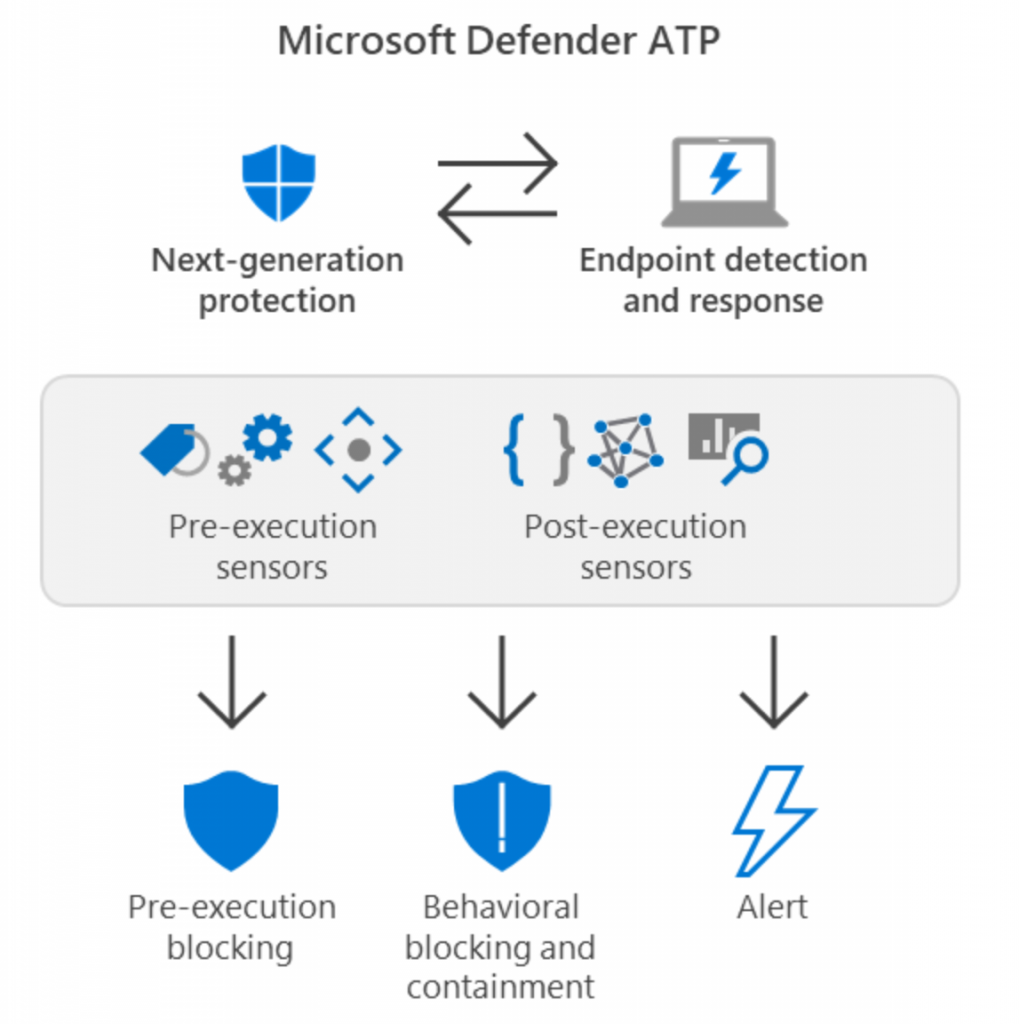

一、使用人工智能和机器学习改进行为分析,提高身份验证的准确性。端点保护平台(EPP)、端点检测和响应(EDR)统一端点管理(UEM)以及一些公共云提供商,包括Amazon AWS、Microsoft Azure等,正在结合人工智能和机器学习模型来改进安全个性化,同时强制执行最小权限访问。

领先的网络安全提供商正在集成预测性人工智能和机器学习技术,根据用户尝试登录的地点和时间的模式、设备类型、设备配置和其他几类变量,实时为每个用户调整安全策略和角色。例如,基于对先前用户行为的分析以及从执行前和执行后传感器中学到的见解,微软Defender(下图)的人工智能和机器学习技术已被证明可有效地识别和阻止恶意登录尝试。

该领域领先的提供商包括Blackberry Persona、Broadcom、CrowdStrike、CyberArk、Cybereason、Ivanti、SentinelOne、Microsoft、McAfee、Sophos、VMware Carbon Black等。

企业CISO们表示,此类基于人工智能技术的端点管理方法降低了设备丢失或被盗的风险,防止设备和应用程序克隆和用户假冒。

二、通过结合机器学习和自然语言处理(NLP)来发现和保护端点。根据Gartner的2022年攻击面管理创新洞察报告,攻击面管理(ASM)由外部攻击面管理(EASM)、网络资产攻击面管理(CAASM)和数字风险保护服务(DRPS)组成。Gartner预测到2026年,20%的公司将拥有超过95%的资产可见性,这些资产的风险与控制优先级将通过实施CAASM功能实现,与之相比,2022年CAASM的资产覆盖不到1%。

该领域的领先供应商正在结合机器学习算法和NLP技术来发现、映射和定义端点安全计划,以保护组织中的每个端点。领先的供应商包括Axonius、Brinqa、Cyberpion、CyCognito、FireCompass、JupiterOne、LookingGlass Cyber、Noetic Cyber、Palo Alto Networks(通过收购Expanse)、Randori等。

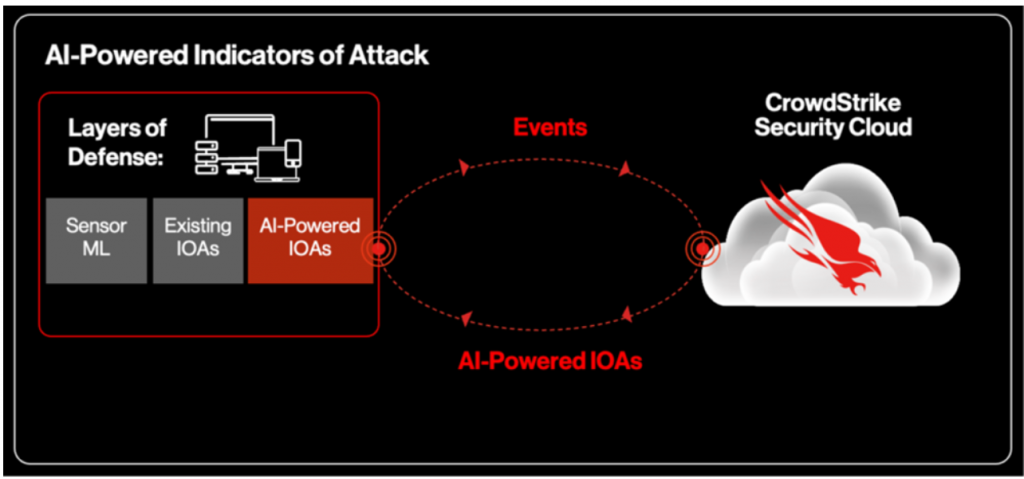

三、用人工智能和机器学习自动化攻击指标(IOA),阻止网络入侵和破坏。基于人工智能技术的IOA使用基于云的机器学习和实时威胁情报来加强现有防御,在运行时分析事件并向传感器动态发布IOA。然后,传感器将AI生成的IOA(行为事件数据)与本地事件和文件数据相关联,以评估恶意性。

CrowdStrike表示,人工智能驱动的IOA与现有的传感器防御层异步运行,包括基于传感器的ML和现有的IOA。其基于AI的IOA在该公司十多年前发明的通用平台上结合了云原生ML和人类专业知识。自推出以来,基于AI的IOA已被证明可以有效地识别和阻止入侵和破坏企图,同时能够根据实际的对手行为实时击败它们。

人工智能驱动的IOA依赖CrowdStrike Security Cloud的遥测数据以及企业威胁搜寻团队训练的云原生ML模型。使用人工智能和机器学习技术以机器速度分析IOA,满足企业阻止攻击所需的准确性、速度和规模。

CrowdStrike首席产品和工程官Amol Kulkarni表示:“CrowdStrike凭借行业领先的攻击能力指标在阻止最复杂的攻击方面处于领先地位,这彻底改变了安全团队的威胁预防方式:根据对手行为,而不是飘忽的指标。”

“现在,我们通过添加人工智能驱动的攻击指标再次改变游戏规则,这使企业能够利用CrowdStrike安全云的力量以机器速度和规模检查对手行为,以最有效的方式阻止网络攻击”人工智能驱动的IOA已经确定了20多种前所未见的对手模式,专家们已经在Falcon平台上验证并实施这些模式以进行自动检测和预防。

CrowdStrike基于人工智能的IOA在实时收集、分析和报告网络遥测数据方面具有优势,还提供对所有网络活动的持续记录视图。资料来源:CrowdStrike

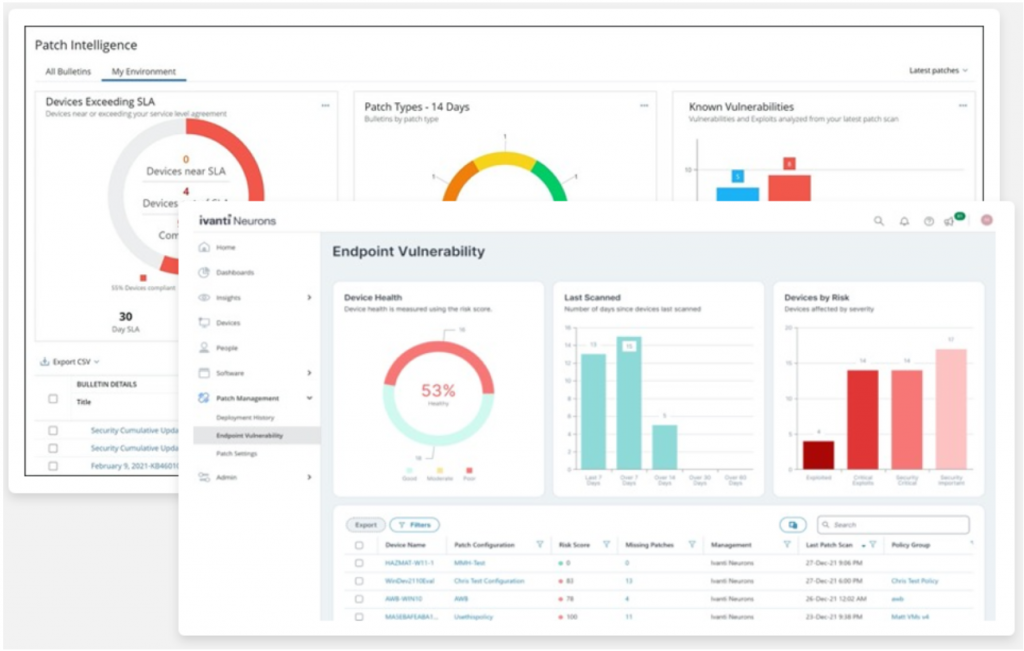

四、人工智能和机器学习技术通过上下文智能丰富了基于机器人的补丁管理。当今网络安全最具创新性的热点领域之一是通过人工智能和机器学习技术的组合来定位、清点和修补需要更新的端点。安全厂商通过提高机器人预测的性能和准确性,来自动识别哪些端点、机器和系统需要打补丁。

Ivanti最近对补丁管理的调查发现,71%的IT和安全专业人士认为打补丁过于复杂和耗时,53%的人表示严重漏洞的优先级排序占用了他们大部分时间。

面对勒索软件威胁,企业需要更加自动化和智能化的补丁管理。企业需要采取数据驱动的方法来有效遏制勒索软件。Ivanti总裁兼首席产品官Nayaki Nayyar认为,导致勒索软件攻击的往往是一些最常见的软件错误。在RSA期间,她介绍了Ivanti Neurons for Risk-Based Patch Management如何提供上下文智能,包括对所有端点的可见性、基于云和本地的端点,所有这些都来自一个统一的界面(下图),反映了基于人工智能技术的自动化补丁管理如何为无法通过手动管理的大规模设备库存提供更好的上下文情报。

五、使用人工智能技术改进设备和机器身份UEM。UEM平台在利用人工智能技术实现最小化访问权限时的先进程度各不相同。最先进的UEM平台现在可以集成并实现企业范围的微分段、IAM和PAM。上述技术被嵌入安全平台将大大加快企业对人工智能安全技术的采用,例如Absolute Software的做法是将这些技术嵌入到端点设备的固件中。

机器身份UEM也是如此。通过采用直接的、基于固件的方法来管理基于机器的端点,实现每个端点安全所需的实时操作系统、补丁和应用程序更新,CISO也可以获得足够的端点可见性和控制。根据G2 Crowds的众包评分,Absolute Software的Resilience是业界首个自我修复的零信任平台,其亮点是资产管理、设备和应用程序控制、端点智能、事件报告和合规性。

此外,Ivanti的自我修复端点方法也值得注意,因为它的UEM平台方法结合了人工智能、机器学习和机器人技术,可以在全球企业客户群中大规模提供统一的端点和补丁管理。

其他获得G2高分的产品包括:CrowdStrike Falcon、VMware Workspace ONE等。

六、人工智能技术将是零信任的核心。由于业务模型和方法各不相同,一千家企业有一千种零信任安全路线图。零信任网络访问(ZTNA)框架需要能够随着其支持的业务改变而快速调整和变化。传统的使用域间控制器和隐式信任的技术堆栈被证明反应太慢,无法响应不断变化的业务需求。

依靠隐含信任来连接域为攻击者打开了大门,因此,企业需要的是能够实时解释和处理网络遥测数据的基于云的人工智能安全平台。

CrowdStrike的Falcon平台、Ivanti在其产品线中集成AI和ML的方法,以及微软在Defender365和Azure上开发的人工智能功能,都为我们展示了人工智能驱动的零信任安全的未来方向。

总结:CISO会选择谁?

Crunchbase中收录了超过11700家网络安全公司,其中超过1200家公司宣称人工智能和机器学习技术是其核心技术堆栈或产品和服务战略。因此,市面上有超过一千家供应商可以使用人工智能技术或两者来帮助CISO解决安全问题。

CISO会将目光投向最能帮助整合其技术堆栈的人工智能和机器学习网络安全供应商,以及能够在有限资源中提供可度量业务价值的人工智能产品和平台。

最常见的人工智能安全用例是基于人工智能和机器学习技术的交易欺诈检测、基于文件的恶意软件检测、进程行为分析以及Web网址和声誉评估。

最后,CISO需要的是能够有效识别/降低误报的人工智能系统,提供防护功能的同时提高运营效率和技术可行性。