第二滴血?OpenSSL3.x曝出严重漏洞

被誉为互联网安全基石的OpenSSL是一个开源软件库,用于保护计算机网络上的通信免受窃听,被互联网服务器广泛使用(包括大多数HTTPS网站)。

本周五,密码学专家Bruce Schneier在博客中警告说,Open SSL3.x版本的潜在漏洞可能非常危险,网络安全和IT运营人员需要密切关注11月1日即将发布的OpenSSL3.x补丁。

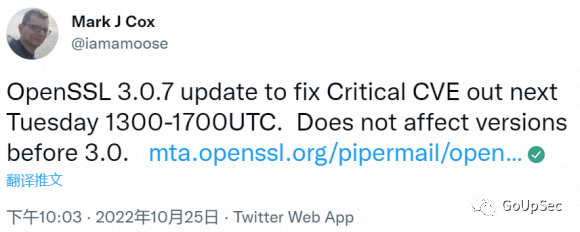

此前,红帽软件工程师和Apache软件基金会(ASF)的安全副总裁Mark Cox本周在推特上曾披露:“OpenSSL3.0.7更新将在下周二13:00-17:00UTC修复关键CVE。”

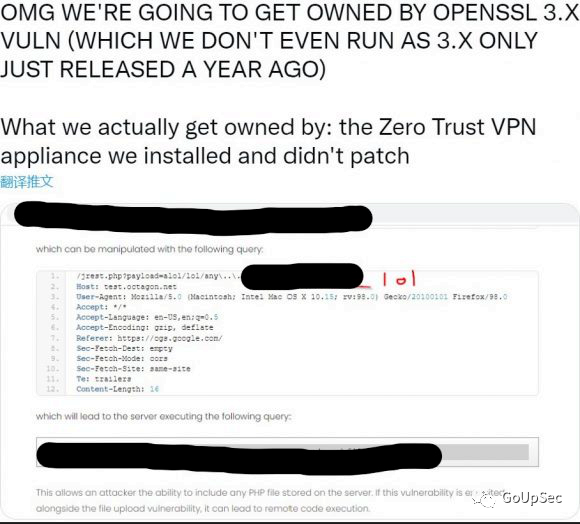

本周六,网络安全专家博蒙特确认在某厂商的“零信任VPN”产品中发现了OpenSSL3.x的潜在漏洞,攻击者可通过恶意查询访问服务器中存储的所有PHP文件。该漏洞如果与文件上传漏洞关联使用,可导致远程代码执行漏洞:

据ZDnet报道,不排除该漏洞的严重程度可能会超过2016年影响了超过42%的组织的严重漏洞,甚至与2014年的“心脏滴血”漏洞“媲美”。

OpenSSL包括网络协议和各种加密方法的实现,以及用于命令行请求、创建和管理证书的OpenSSL程序。用C编写的基本库提供了用于加密和解密的通用密码函数以及各种其他工具。2014年,由于震动全球的心脏滴血漏洞(Heartbleed),OpenSSL出现了几个分叉,其主要历史版本如下(曝出漏洞的OpenSSL3.0于2021年9月发布,大多数Linux发行版和macOS都已升级到OpenSSL3.x):

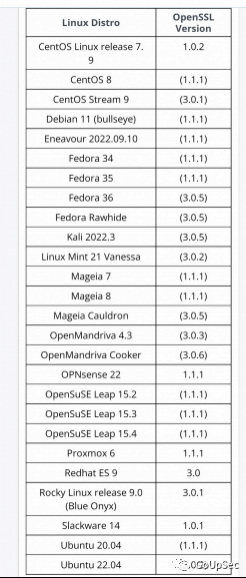

SANS公布了主流Linux系统的OpenSSL版本供运营人员参考: