五大加密云存储服务集体曝出严重漏洞

近年来,随着人们对隐私和数据安全的重视,端到端加密(E2EE)云存储服务迅速崛起,成为了保护用户数据隐私的首选解决方案。然而,瑞士苏黎世联邦理工学院(ETH Zurich)的研究人员通过深入的密码学分析,揭露了多款广受欢迎的云存储平台存在严重的安全隐患,可能会使用户数据暴露给恶意攻击者。

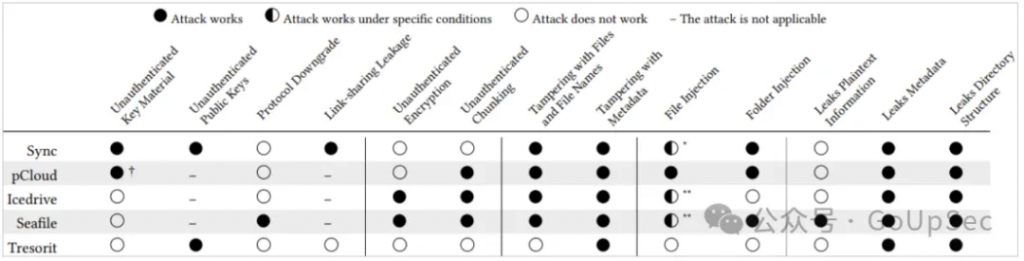

研究人员乔纳斯·霍夫曼(Jonas Hofmann)和权志雄(Kien Tuong Turong)对包括Sync、pCloud、Icedrive、Seafile以及Tresorit在内的五大加密云存储平台进行了详细的安全分析。结果表明,尽管这些服务的营销宣传中承诺“数据绝对安全”,但实际情况并非如此。这些平台中均存在一定的漏洞,允许攻击者通过控制服务器,读取、篡改或注入文件,从而对用户数据进行未授权的访问或篡改。

漏洞详情

苏黎世联邦理工学院的研究团队对五大流行云存储平台的加密实现进行了详尽分析,揭示出了一系列问题:

- Sync存在未认证的密钥材料漏洞,允许攻击者注入自己的加密密钥并破坏数据。共享文件时公钥未认证,导致攻击者可解密共享文件。此外,攻击者可以重命名、移动文件或注入文件夹,使用户误以为这些内容是自己上传的。

- pCloud的主要问题在于未认证的密钥材料,攻击者可以覆盖用户的私钥并强制使用其控制的密钥进行加密,获取文件访问权限。此外,文件的分块过程缺乏认证,导致攻击者能够篡改文件的大小和顺序。

- Icedrive使用未认证的CBC加密方式,容易受到文件篡改攻击,攻击者可以修改文件内容,甚至改变文件名称。文件分块过程也未认证,影响文件的完整性。

- Seafile存在协议降级漏洞,增加了密码暴力破解的风险。其使用未认证的CBC加密,导致文件篡改成为可能,服务器还可向用户存储中注入恶意文件。

- Tresorit虽然相对表现较好,但其公钥认证依赖于由服务器控制的证书,存在密钥替换的风险。同时,元数据也容易受到篡改,可能误导用户。

五大加密云存储服务的安全测试结果 来源:ETH Zurich

漏洞披露与厂商回应

研究团队于2024年4月23日通知了Sync、pCloud、Seafile和Icedrive,随后在2024年9月27日与Tresorit联系,讨论如何改进其加密设计。虽然部分平台承诺进行修复或改进,但也有平台并不认可研究结论和测试结果。

- Sync声明已经修复了部分问题,并承诺加快修复剩余漏洞,但强调目前没有证据表明这些漏洞已被恶意利用。

- Tresorit表示其加密设计相对稳健,并计划在2025年进一步改进密钥认证机制,以完全防止密钥替换攻击。

- Seafile和Icedrive的回应则较为谨慎,尤其是Icedrive表示用户数据的零知识加密仍然安全,且未计划进行漏洞修复。

- pCloud虽然承认了漏洞的存在,但对报告中的部分内容表示质疑,并强调其平台仍是全球最安全的云存储服务之一。

总结:端到端加密不看广告看疗效

这一研究发现再次提醒用户,尽管E2EE加密云存储服务承诺高度安全,但其背后的加密实现未必经得起专业的密码学分析与审查。用户在选择此类服务时,除了关注营销宣传外,更应关注其安全机制的透明度与厂商的响应速度。同时,随着攻击者手段的日益复杂,云存储服务提供商也需要不断改进技术以抵御新兴威胁。

参考链接:

- https://brokencloudstorage.info/paper.pdf

- https://www.bleepingcomputer.com/news/security/severe-flaws-in-e2ee-cloud-storage-platforms-used-by-millions/