曝光新黑产团伙“黑猫”,大规模仿冒网站窃币挖矿,疑与APT组织有关

当你在网上搜索“谷歌浏览器”时,下图中的地址可能会排在某搜索引擎结果的第一名,但你可能想不到,这是个带病毒的假官网!

点击假官网,将下载一个带有“后门”的安装程序,运行程序后,后门将开始一系列网络攻击,包括:探测并窃取虚拟货币钱包,窃取浏览器信息,监听键盘等,如果你并未持有虚拟货币或者无法被窃币,后门就会释放挖矿木马组件,榨干你的最后一点价值。

微步情报局研究发现,这波攻击自7月底开始,累计仿冒网站达20余个,有数据可查的攻击已有数十万次,被攻击行业领域极其广泛,国家有关部门、高校和研究机构、汽车行业、央国企等多个领域均有大量受害单位。该攻击团伙所使用的域名资产中含有大量“heimao-*(三位数字).com”特征域名,微步情报局据此将该团伙命名为“黑猫”。

(一)“黑猫”团伙画像

“黑猫”最早于2022年开始活跃,通过仿冒钓鱼网站投递各类恶意样本,包括“银狐”远控木马、变种Gh0st木马、窃密木马、XMRig挖矿木马等,受害目标为安全意识不足的机构/企业职员,通过远控主机来盗取受害者的虚拟货币并挖矿。“黑猫”的某C2地址和今年上半年APT组织“金眼狗”所使用的远控后门内置的C2地址相同,这表明“黑猫”疑似和“金眼狗”具有一定关联。

| 攻击特点 | 擅于使用各种提高搜索引擎排行的方式部署钓鱼网站手法高超,使用中间下载链接来规避追踪和实时替换下载文件以敛财盈利为主,主要目标为盗窃虚拟货币当发现主机并无窃取价值,会下载挖矿组件进行挖矿盈利 |

| 平台 | Windows |

| 传播方式 | 部署虚假软件下载页面,并提高钓鱼网站在搜索引擎排行诱导下载 |

| 攻击地区 | 中国 |

| 攻击人群 | 下载谷歌浏览器,搜狗输入法,WPS办公软件等办公人群数字货币持有者、行业从业人员 |

| 攻击目的 | 远控,窃密,盗取加密货币,控制肉鸡挖矿 |

表:“黑猫”攻击画像

(二)“黑猫”常用的攻击手法

“黑猫”的主要攻击手法是通过部署和推广虚假软件下载页面,进行窃密和盗窃虚拟货币、挖矿等攻击行为。“黑猫”投递的样本复杂多样,各种Gh0st魔改远控,银狐木马,窃密软件,XMRig挖矿木马层出不穷,且更新速度很快,投递的loader具备对各大杀软的免杀技术、反虚拟机调试、反沙箱技术,因此攻击成功率极高。

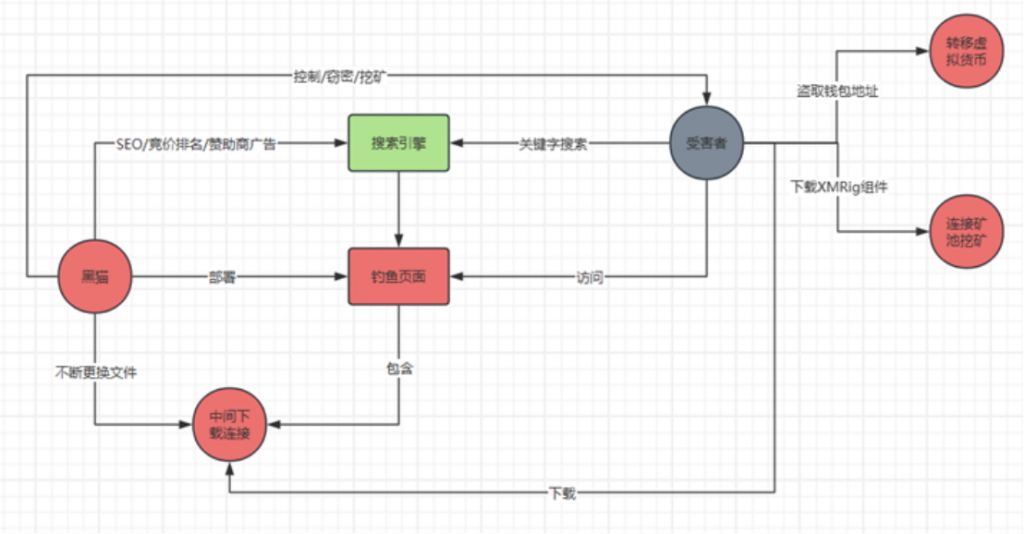

图:“黑猫”攻击路径示意图

“黑猫”大范围仿冒常见软件的下载网站,并通过SEO(搜索引擎优化)、SEM(搜索引擎竞价排名)等各种手段提高在搜索引擎关键字排行,诱导受害者访问钓鱼页面,并点击下载带有后门的安装程序。

(ToDesk搜索结果,钓鱼网站位列第二)

安装程序被受害者运行后,后门程序会窃取受害者虚拟货币钱包,浏览器信息,监听键盘等。如果受害者不具备盗币的可能,“黑猫”会释放XMRig挖矿木马组件进行挖矿。

(三)“黑猫”仿冒的常见软件及下载地址

“黑猫”仿冒的常见软件下载地址,高达20余个,囊括了常用办公软件、虚拟币行情交易平台、VPN/上网加速器等程序。需要警惕的是,“黑猫”具备极强的SEO(搜索引擎优化)技术,不仅会仿冒网站,还会把仿冒网站的地址顶到搜索结果的首页,甚至能常年保持在排名第一第二的位置,因此受害者极易中招。现将2024年“黑猫”仿冒的部分网站地址列表如下。

| 仿冒软件名 | 假网站地址 | 搜索引擎最高排名 |

| Chrome浏览器 | http://zh-chrome.com/https://guge-chrome.com/https://zh-google.cn/https://web-chrome.cnhttps://chromecn.cnhttps://chromem.cn | 第一,截至发稿仍生效 |

| Todesk远控软件 | https://todesk-zh.com/ | 第二,截至发稿仍生效 |

| WPS办公软件 | https://cn-wps.com | 第三,截至发稿仍生效 |

| 搜狗输入法 | https://sogou-shurufa.com | 第三,截至发稿仍生效 |

| 爱思助手 | https://i4.com.vn/ | 第四,截至发稿仍生效 |

| 爱加速vpn | https://zh-aijiasu.com/https://ajsvpn.com/ | 第三,截至发稿仍生效 |

| MEXC数字资产一站式交易平台 | https://zh-mexc.com/ | 第七,截至发稿仍生效 |

| potato社交软件 | https://zh-potato.com/https://potato-zh.com/ | 第十一,截至发稿仍生效 |

| 穿梭VPN | https://cs-vpn.com/https://zh-csvpn.com/https://transocks-vpn.com/ | 第四,截至发稿仍生效 |

| 飞连vpn | https://fl-vpn.com/ | 第一,截至发稿仍生效 |

| 快帆加速器 | https://www.qobddze.cn/ | 拓线获得,暂无排名 |

| okx欧易交易所 | https://oeokx.cn/https://okx-client.cn/https://zh-okex.cn/ | 第四,截至发稿仍生效 |

| gate交易所 | https://zh-gateio.cn/ | 拓线获得,暂无排名 |

| aicoin | https://www.aicoinzh.com/ | 第二,截至发稿仍生效 |

| tradingview | https://tradingview-en.com/http://ayicoin.comhttps://nbxieheng.cn/https://zh-tradingview.cn/ | 第一,截至发稿仍生效 |

| Telegram(电报) | https://www.telegramef.com/ | 第一,截至发稿仍生效 |

(四)处置建议

- 根据本文附录IOC内容进行自查,封禁相关恶意域名;

- 对已经失陷的机器,及时隔离、清理,杜绝失陷机器外联恶意域名可能带来的监管合规问题;

- 规范办公软件获取途径,收紧软件安装策略,禁止在办公终端上采用非官方途径进行下载安装。